외부 Identity Provider를 설정하면 Resource Owner Password Credentials 인증 플로우는 작동하지 않습니다.

- 외부 Identity Provider를 구성합니다(OAuth 2.0 External Identity Provider 구성 또는 SAML 2.0 External Identity Provider 구성). 각 섹션에 설명된 외부 인증 파라미터를 준비합니다.

- 구성한 외부 인증을 테스트합니다.

- ABBYY Vantage에서 왼쪽 패널의 Configuration 탭을 클릭합니다.

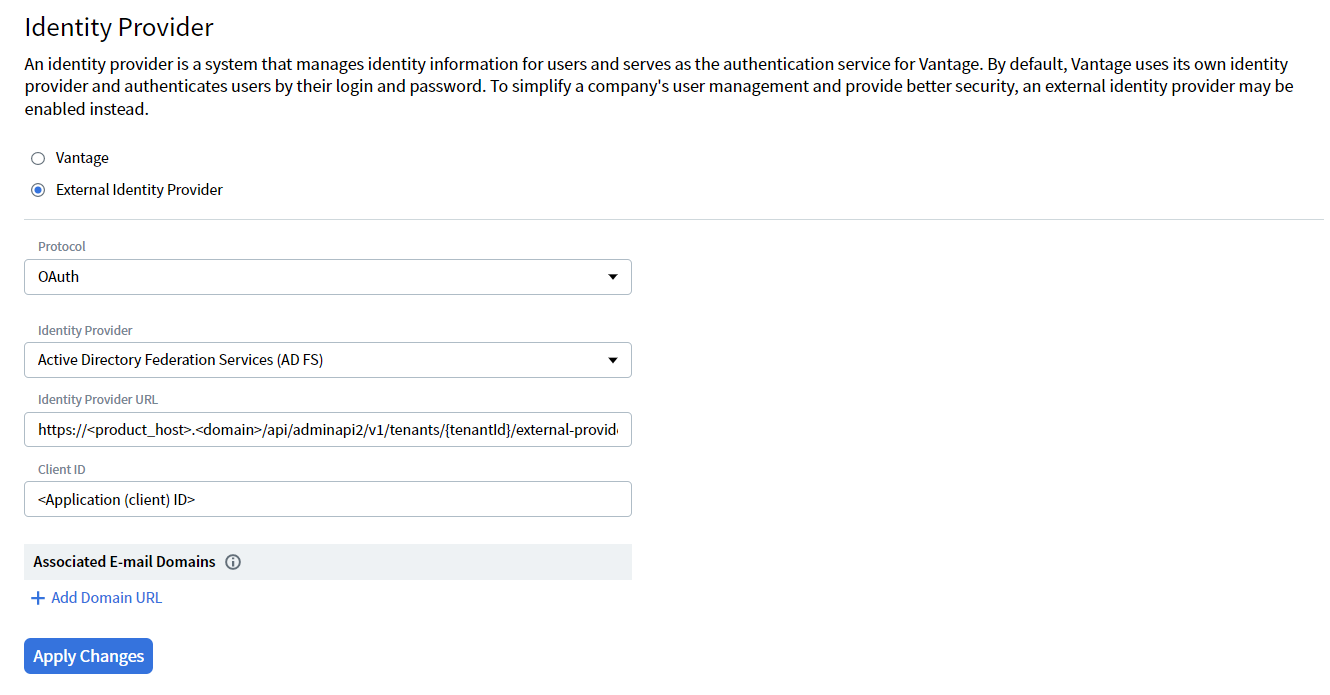

- Identity Provider를 클릭한 다음 External Identity Provider를 선택합니다.

- 드롭다운 목록에서 사용할 프로토콜(OAuth 또는 SAML)을 선택합니다.

OAuth 2.0 외부 Identity Provider 설정

| Field | Description |

|---|---|

| Identity Provider | Active Directory 또는 Azure Active Directory Identity Provider를 통한 로그인 인증을 지정합니다. |

| Identity Provider URL | Identity Provider의 URL입니다. URL은 인증용으로 등록한 애플리케이션의 Azure portal의 Endpoints 섹션에서 확인할 수 있습니다. |

| Client ID | 구성된 Active Directory 또는 Azure Active Directory Identity Provider의 client ID입니다. |

| Associated Email Domains | 아직 Vantage 계정이 없더라도 테넌트에 로그인할 수 있도록 허용할 테넌트 사용자를 위한 연결된 이메일 주소 도메인입니다. 자세한 내용은 Associated email domains을 참조하십시오. |

SAML 2.0 외부 Identity Provider 설정

| Field | Description |

|---|---|

| Federation Metadata Document URL | Active Directory 또는 Azure Active Directory Identity Provider를 통한 로그인 인증 방식을 지정합니다. |

| Application ID URI | Azure Active Directory Identity Provider의 사용자 지정 URI를 지정합니다. 이 field는 선택 사항입니다. 비워두면 더 이상 사용되지 않는 ID api://platform.abbyy.cloud/{tenantId}가 사용되며,여기서 tenantId는 하이픈이 없는 GUID 형식의 Vantage 테넌트 식별자입니다(예: 117489fc1aea41658369d4d18d6557ga). |

| Associated Email Domains | 아직 Vantage 계정이 없더라도 테넌트에 로그인할 수 있어야 하는 테넌트 사용자를 위한 연결된 이메일 주소 도메인입니다. 자세한 내용은 Associated email domains를 참조하세요. |

- Apply Changes를 클릭합니다.

Note: 기본 Vantage Identity Provider로 초기화하거나 되돌리려면, 이 페이지에서 언제든지 Vantage를 선택하고 Apply Changes를 클릭할 수 있습니다. 이는 사용자의 현재 세션(access token)이 만료되지 않은 동안에만 적용됩니다. 세션이 만료되면 테넌트에 액세스하기 위해 구성된 외부 Identity Provider를 통해 다시 인증해야 합니다. 이 경우 시스템 관리자에게 문의하세요.

새 사용자에 대한 기본 역할 설정

- ABBYY Vantage에서 왼쪽 패널의 Configuration 탭을 클릭합니다.

- Identity Provider를 클릭하고 External Identity Provider를 선택합니다.

- 드롭다운 목록에서 Default Role for New Users를 찾습니다.

- 테넌트에서 새로 생성되는 모든 사용자에게 자동으로 할당할 하나 이상의 역할을 선택합니다.

- Apply Changes를 클릭합니다.

- 선택한 역할은 테넌트에서 새로 생성되는 모든 사용자에게 자동으로 적용됩니다.

- 선택된 각 역할에 대해 Allow all for current and further skills 토글이 기본적으로 활성화됩니다. 이는 초기 구성으로 사용자에게 모든 스킬에 대한 액세스 권한을 제공합니다. 관리자는 사용자 구성 화면에서 언제든지 이러한 권한을 수정할 수 있습니다.

- 사용 가능한 역할 및 권한에 대한 자세한 내용은 Authentication using an External Identity Provider를 참조하세요.

XML 파일 URL 없이 SAML 2.0 외부 ID 공급자 구성

- Vantage API에서 인증을 수행합니다(자세한 내용은 Authentication 설명서를 참조하십시오).

- 다음 요청 본문 매개변수를 포함하여

https://<your-vantage-url>/api/adminapi2/v1/tenants/<tenantId>/external-providers/로Authorization = Bearer <access token>헤더와 함께 PUT 요청을 전송합니다.

| Parameter | Description |

|---|---|

| kind | 사용될 프로토콜입니다. 이 매개변수의 값은 Saml2입니다. |

| settings.Metadata | XML 메타데이터 파일의 내용입니다. |

Windows용

Windows용

Linux용

Linux용