注意: 如果您设置了外部身份提供方,则资源所有者密码凭据(Resource Owner Password Credentials)身份验证流将无法使用。要在 Vantage 中为租户设置外部身份提供方,请按照以下步骤操作:

- 配置外部身份提供方(配置 OAuth 2.0 外部身份提供方 或 配置 SAML 2.0 外部身份提供方),并根据这些章节中的说明准备外部身份验证参数。

- 测试 已配置的外部身份验证。

- 在 ABBYY Vantage 中,单击左侧窗格中的 Configuration 选项卡。

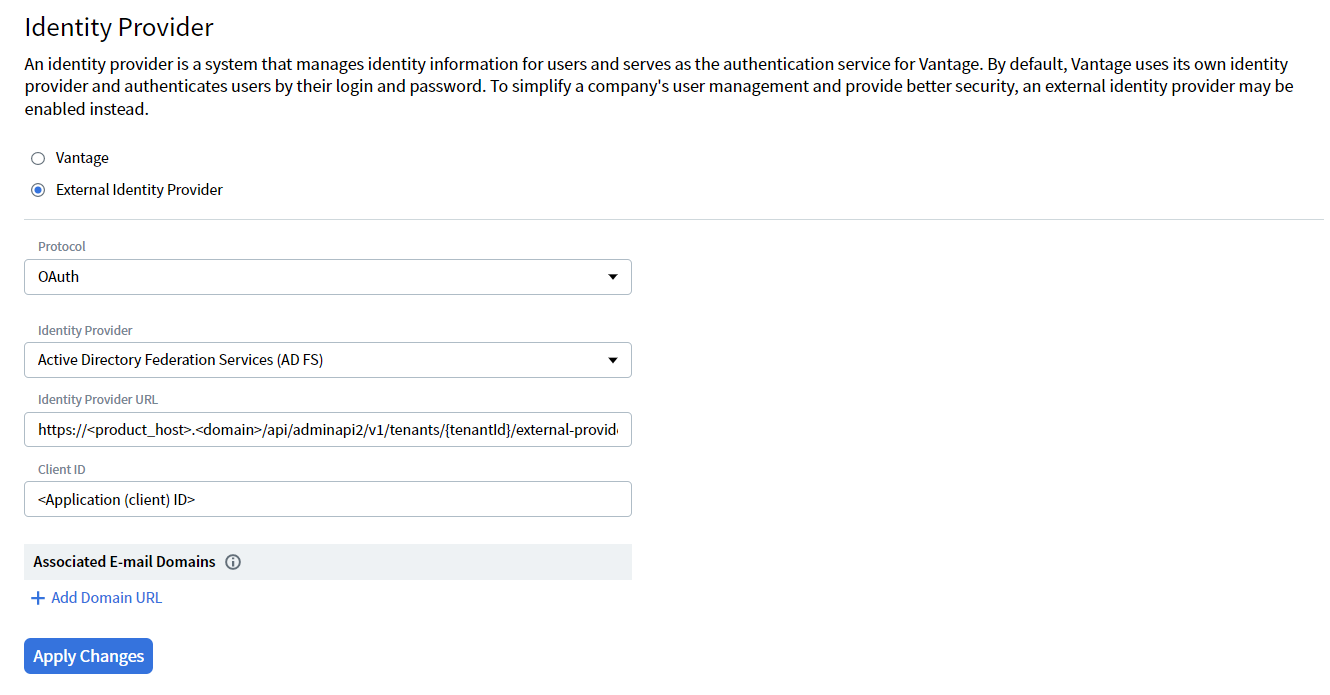

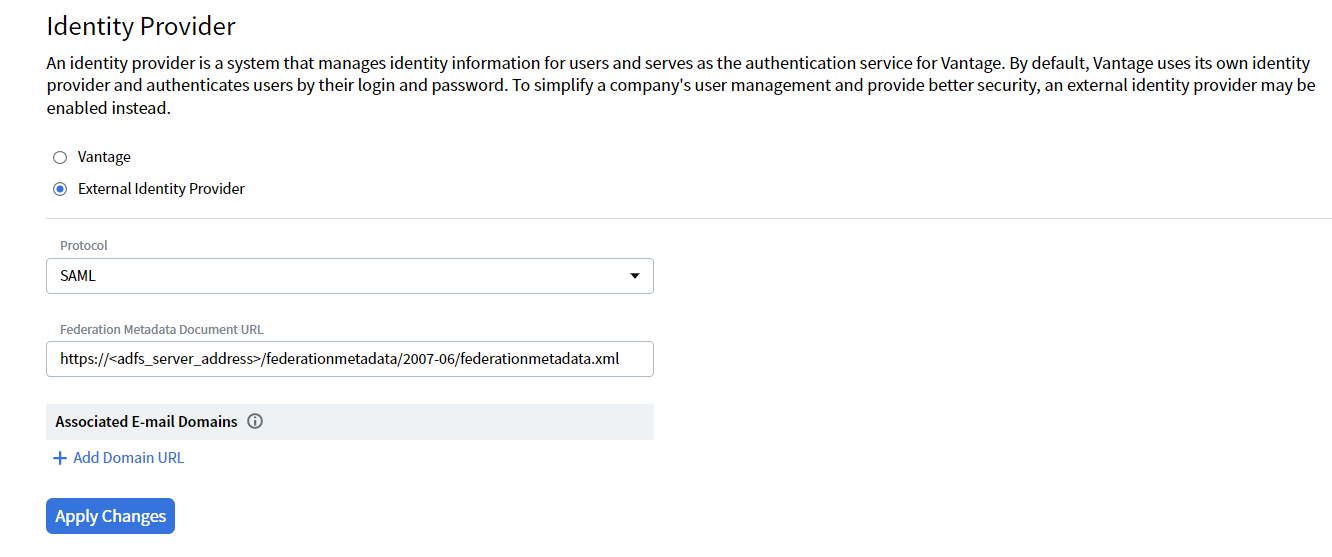

- 单击 Identity Provider 并选择 External Identity Provider。

- 在下拉列表中选择所需的协议(OAuth 或 SAML 选项)。

设置 OAuth 2.0 外部身份提供程序

| 字段 | 描述 |

|---|---|

| Identity Provider | 指定通过 Active Directory 或 Azure Active Directory 身份提供程序进行登录身份验证。 |

| Identity Provider URL | 身份提供程序的 URL。 该 URL 可在 Azure 门户中,您为身份验证注册的应用程序的 Endpoints 部分找到。 |

| Client ID | 已配置的 Active Directory 或 Azure Active Directory 身份提供程序的客户端标识符。 |

| Associated Email Domains | 与租户关联的电子邮件域。配置后,相关租户用户即使尚未拥有 Vantage 账户,也可以登录该租户。有关详细信息,请参阅 Associated email domains。 |

设置 SAML 2.0 外部身份提供程序

| 字段 | 说明 |

|---|---|

| Federation Metadata Document URL | 指定通过 Active Directory 或 Azure Active Directory 身份提供程序进行登录身份验证。 |

| Associated Email Domains | 为应能够登录到该租户的租户用户配置关联的电子邮件地址域,即使他们尚未拥有 Vantage 帐户。更多信息,请参阅 Associated email domains。 |

- 单击 Apply Changes。

Note: 如果您想重置或切换回 Vantage 身份提供程序,可随时在此页面选择 Vantage 并单击 Apply Changes。这仅在用户当前会话(access token)未过期时适用。若已过期,您需要通过已配置的外部身份提供程序进行身份验证才能访问该租户。在这种情况下,请联系系统管理员。

为新用户设置默认角色

- 在 ABBYY Vantage 的左侧窗格中,单击 Configuration 选项卡。

- 单击 Identity Provider,并选择 External Identity Provider。

- 在下拉列表中,找到 Default Role for New Users。

- 选择一个或多个角色,自动分配给您的租户中新创建的所有用户。

- 单击 Apply Changes。

- 所选角色将自动应用于您的租户中新创建的所有用户。

- 对于每个选定的角色,Allow all for current and further skills 开关默认启用。这为用户提供对所有 Skill 的初始访问配置。管理员可随时在 Users 配置界面修改这些权限。

- 要了解可用角色和权限的更多信息,请参见 Authentication using an External Identity Provider。

在不使用 XML 文件 URL 的情况下配置 SAML 2.0 外部身份提供商

- 在 Vantage API 中完成授权(详见身份验证文档)。

- 向

https://<your-vantage-url>/api/adminapi2/v1/tenants/<tenantId>/external-providers/发送带有Authorization = Bearer <access token>请求头的 PUT 请求,并使用以下请求体参数:

| Parameter | Description |

|---|---|

| kind | 使用的协议。该参数的值为 Saml2。 |

| settings.Metadata | 您的 XML 元数据文件内容。 |

适用于 Windows

适用于 Windows

适用于 Linux

适用于 Linux