如果您设置了外部身份提供程序,则资源所有者密码凭据 (Resource Owner Password Credentials) 身份验证流程将无法使用。

- 配置外部身份提供程序 (配置 OAuth 2.0 外部身份提供程序 或 配置 SAML 2.0 外部身份提供程序) 。准备好上述章节中所述的外部身份验证参数。

- 测试 已配置的外部身份验证。

- 在 ABBYY Vantage 中,单击左侧窗格中的 Configuration 选项卡。

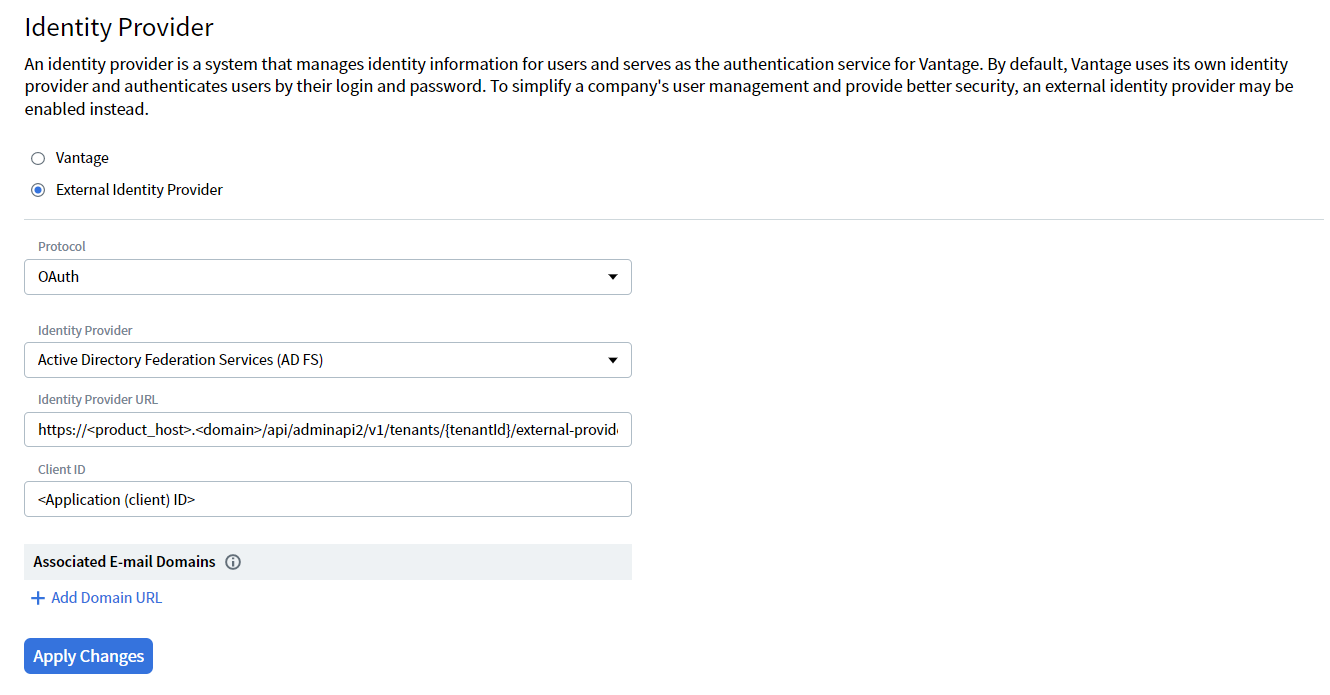

- 单击 Identity Provider 并选择 External Identity Provider。

- 在下拉列表中,选择所需的协议 (OAuth 或 SAML 选项) 。

配置 OAuth 2.0 外部 Identity Provider

| 字段 | 描述 |

|---|---|

| Identity Provider | 指定通过 Active Directory 或 Azure Active Directory Identity Provider 进行登录身份验证。 |

| Identity Provider URL | Identity Provider 的 URL。 该 URL 可在 Azure 门户中您为身份验证而注册的应用程序的 Endpoints 部分找到。 |

| Client ID | 已配置的 Active Directory 或 Azure Active Directory Identity Provider 的客户端标识符。 |

| Associated Email Domains | 租户用户的关联电子邮件地址域,这些用户即使尚未拥有 Vantage 帐户,也仍然可以登录此租户。有关详细信息,请参见 关联电子邮件域。 |

设置 SAML 2.0 外部身份提供程序

| 字段 | 描述 |

|---|---|

| Federation Metadata Document URL | 指定通过 Active Directory 或 Azure Active Directory 身份提供程序进行登录身份验证。 |

| Application ID URI | 指定 Azure Active Directory 身份提供程序的自定义 URI。此字段为可选项。如果留空,则会使用已废弃的 ID api://platform.abbyy.cloud/{tenantId}其中 tenantId 是 Vantage 租户标识符,采用不带连字符的 GUID 格式 (例如 117489fc1aea41658369d4d18d6557ga) 。 |

| Associated Email Domains | 为应当能够登录到租户的租户用户指定关联的电子邮件地址域名,即使他们尚未拥有 Vantage 帐户。更多信息,请参阅 关联的电子邮件域。 |

- 单击 Apply Changes。

注意: 如果要重置或恢复为 Vantage 身份提供程序,您始终可以在此页面上选择 Vantage 并单击 Apply Changes。这适用于用户当前会话 (访问令牌) 尚未过期的情况。如果会话已过期,则需要通过已配置的外部身份提供程序进行身份验证,才能访问租户。在这种情况下,请联系系统管理员。

为新用户设置默认角色

- 在 ABBYY Vantage 中,单击左侧窗格中的 Configuration 选项卡。

- 单击 Identity Provider,并选择 External Identity Provider。

- 在下拉列表中,找到 Default Role for New Users。

- 选择一个或多个角色,以自动分配给租户中新创建的所有用户。

- 单击 Apply Changes。

- 所选角色将自动应用于租户中新创建的所有用户。

- 对于每个所选角色,Allow all for current and further skills 开关默认处于启用状态。这会在初始配置中为用户授予对所有技能的访问权限。管理员可以随时在 Users 配置界面中修改这些权限。

- 要了解有关可用角色和权限的更多信息,请参阅使用外部身份提供程序进行身份验证。

在不使用 XML 文件 URL 的情况下配置 SAML 2.0 外部身份提供程序

- 在 Vantage API 中完成身份验证 (详细信息请参阅 Authentication 文档) 。

- 向

https://<your-vantage-url>/api/adminapi2/v1/tenants/<tenantId>/external-providers/发送带有Authorization = Bearer <access token>头的 PUT 请求,并在请求正文中提供以下参数:

| Parameter | Description |

|---|---|

| kind | 使用的协议。该参数的值为 Saml2。 |

| settings.Metadata | 您的 XML 元数据文件的内容。 |

适用于 Windows

适用于 Windows

适用于 Linux

适用于 Linux