Une fois que vous avez préparé un fournisseur d’identité externe (voir Configuration d’un fournisseur d’identité externe OAuth 2.0 ou Configuration d’un fournisseur d’identité externe SAML 2.0) et que vous l’avez testé, connectez-le à votre tenant Vantage.Documentation Index

Fetch the complete documentation index at: https://docs.abbyy.com/llms.txt

Use this file to discover all available pages before exploring further.

Cette configuration nécessite le rôle administrateur du tenant.

Connecter un fournisseur d’identité externe à votre tenant

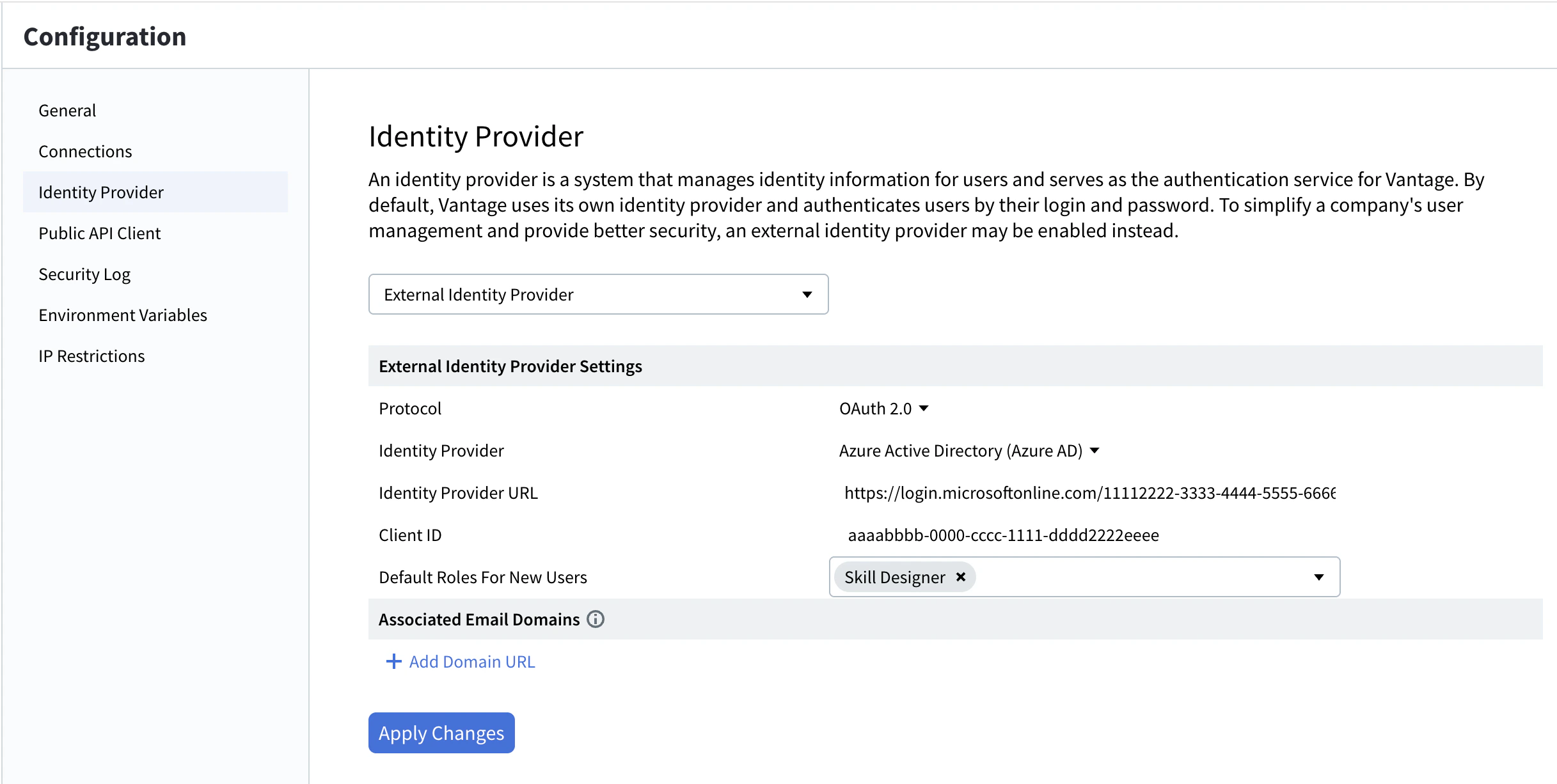

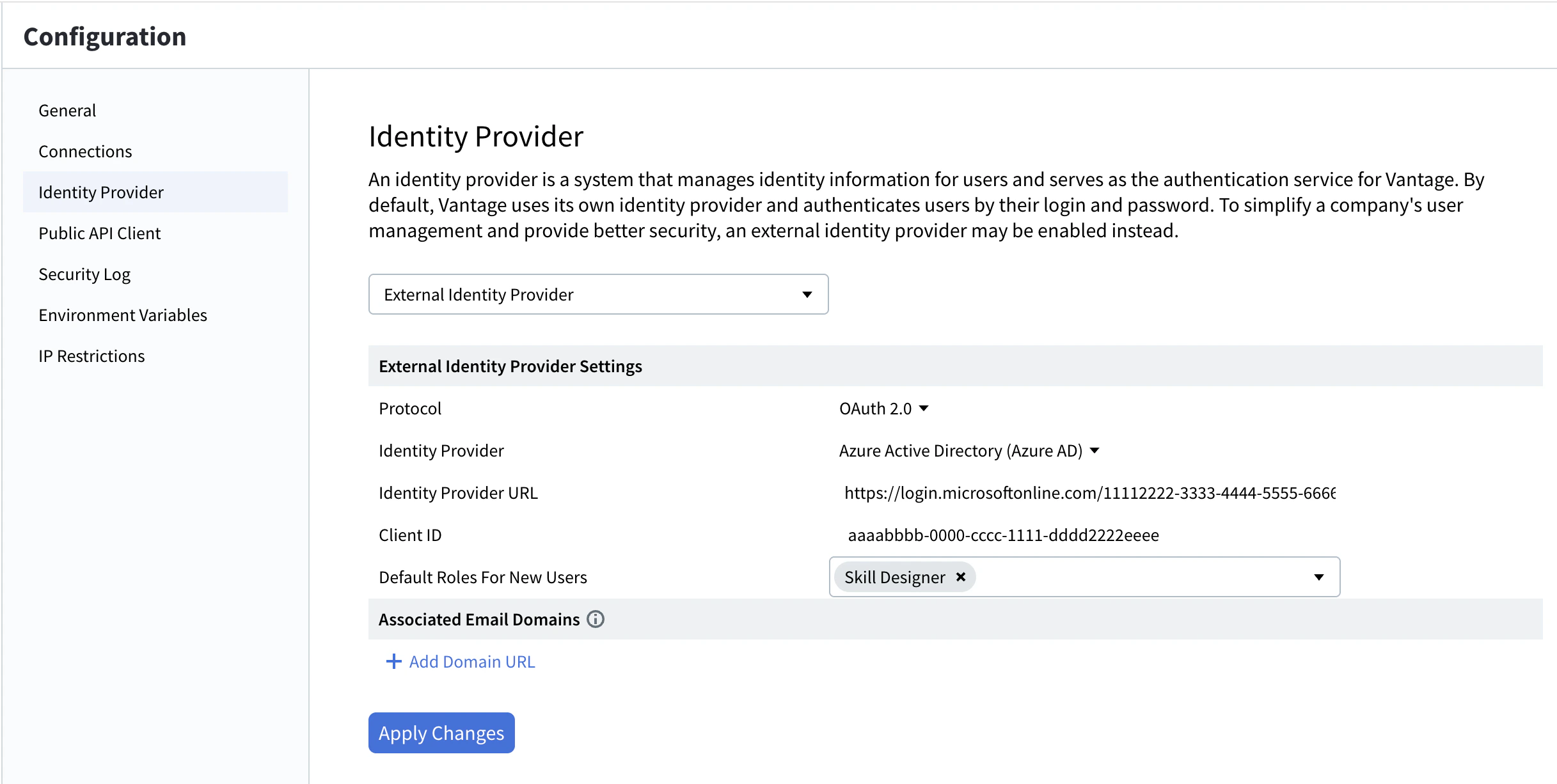

Ouvrir les paramètres d’Identity Provider

Dans Vantage, cliquez sur Configuration dans le volet de gauche, puis sur Identity Provider.

Passer à fournisseur d’identité externe

Dans la liste déroulante en haut, sélectionnez fournisseur d’identité externe.

Choisir votre protocole

Dans le champ Protocol, sélectionnez OAuth 2.0 ou SAML 2.0. Le panneau des paramètres se met à jour avec les champs propres au protocole. Consultez les champs OAuth 2.0 ou les champs SAML 2.0 pour en savoir plus sur chaque champ.

Renseigner les champs propres au protocole

Saisissez les valeurs du fournisseur que vous avez préparé au préalable.

(Facultatif) Ajouter des domaines de messagerie associés

Sous Associated Email Domains, cliquez sur + Add Domain URL, saisissez le domaine (par exemple,

example.com) dans le champ Domain URL, puis cliquez sur Apply. Répétez l’opération pour en ajouter d’autres. Pour plus d’informations, consultez domaine de messagerie associé.Revenir à Vantage Identity Provider. Pour annuler, sélectionnez Vantage dans la liste déroulante en haut, puis cliquez sur Apply Changes. Vous pouvez le faire tant que votre session actuelle (jeton d’accès) n’a pas expiré. Si elle a expiré, vous devrez vous connecter via le fournisseur d’identité externe configuré pour récupérer l’accès — contactez votre System Administrator si vous êtes bloqué.

Champs OAuth 2.0

| Champ | Description |

|---|---|

| Fournisseur d’identité | Le type de fournisseur. Choisissez Active Directory Federation Services (AD FS), Azure Active Directory (Azure AD) ou Autre pour tout fournisseur compatible OAuth 2.0. |

| URL du fournisseur d’identité | URL du fournisseur d’identité. Dans Azure, vous la trouverez dans la section Endpoints de votre application enregistrée. |

| ID client | Identifiant client de l’application enregistrée auprès de votre fournisseur d’identité. |

| Secret client | (Visible uniquement lorsque Fournisseur d’identité est défini sur Autre.) Secret client de l’application enregistrée. |

| Domaines de messagerie associés | Domaines de messagerie dont les utilisateurs peuvent se connecter à ce tenant, même s’ils n’ont pas encore de compte Vantage. Voir domaines de messagerie associés. |

Champs SAML 2.0

| Champ | Description |

|---|---|

| URL du Federation metadata document | URL du Federation metadata document SAML 2.0 de votre fournisseur d’identité. |

| URI d’ID d’application | (Facultatif.) URI personnalisée qui identifie votre application Vantage auprès du fournisseur d’identité (par exemple, api://<appId>). Si elle est laissée vide, la valeur par défaut obsolète api://platform.abbyy.cloud/{tenantId} est utilisée, où tenantId est l’identifiant du tenant Vantage au format GUID sans tirets (par exemple, 117489fc1aea41658369d4d18d6557ga). |

| Domaines de messagerie associés | Domaines de messagerie dont les utilisateurs peuvent se connecter à ce tenant, même s’ils n’ont pas encore de compte Vantage. Voir domaines de messagerie associés. |

Définir les rôles par défaut pour les nouveaux utilisateurs

Ouvrir les paramètres d’Identity Provider

Dans Vantage, cliquez sur Configuration dans le volet de gauche, puis sur Identity Provider, et sélectionnez External Identity Provider dans la liste déroulante en haut de la page.

Sélectionner les rôles par défaut

Dans le champ Default Roles For New Users, sélectionnez un ou plusieurs rôles à attribuer automatiquement aux nouveaux utilisateurs.

Pour chaque rôle sélectionné, le bouton bascule Allow all current and further skills est activé par défaut, ce qui donne aux nouveaux utilisateurs accès à toutes les compétences du tenant. Vous pourrez modifier ce paramètre ultérieurement pour chaque utilisateur depuis la page Users. Consultez Contrôle d’accès fondé sur les rôles (RBAC) pour plus de détails sur chaque rôle.

Configuration d’un fournisseur d’identité externe SAML 2.0 sans url de fichier XML

- Effectuez l’authentification dans l’API Vantage (voir la documentation sur l’authentification pour plus de détails).

- Envoyez une requête PUT avec l’en-tête

Authorization = Bearer <access token>àhttps://<your-vantage-url>/api/adminapi2/v1/tenants/<tenantId>/external-providers/avec les paramètres suivants dans le corps de la requête :

| Parameter | Description |

|---|---|

| kind | Protocole utilisé. La valeur de ce paramètre est Saml2. |

| settings.Metadata | Contenu de votre fichier de métadonnées XML. |

Pour Windows

Pour Windows

Pour Linux

Pour Linux

Configurer un fournisseur d’identité externe

Présentation de la configuration des fournisseurs OAuth 2.0 et SAML 2.0

Configurer un fournisseur d’identité externe OAuth 2.0

AD FS ou Azure AD avec OAuth 2.0

Configurer un fournisseur d’identité externe SAML 2.0

AD FS ou Azure AD avec SAML 2.0

Tester l’authentification externe

Vérifier le fournisseur d’identité externe avant la connexion des utilisateurs

Domaines de messagerie associés

Autoriser les utilisateurs de domaines de messagerie spécifiques à se connecter