Sobald Sie einen externen Identitätsanbieter vorbereitet (Konfigurieren eines OAuth-2.0-Identitätsanbieters oder Konfigurieren eines SAML-2.0-Identitätsanbieters) und getestet haben, verbinden Sie ihn mit Ihrem Vantage-Mandanten.Documentation Index

Fetch the complete documentation index at: https://docs.abbyy.com/llms.txt

Use this file to discover all available pages before exploring further.

Diese Einrichtung erfordert die Rolle Mandantenadministrator.

Einen externen Identitätsanbieter mit Ihrem Mandanten verbinden

Die Einstellungen für den Identitätsanbieter öffnen

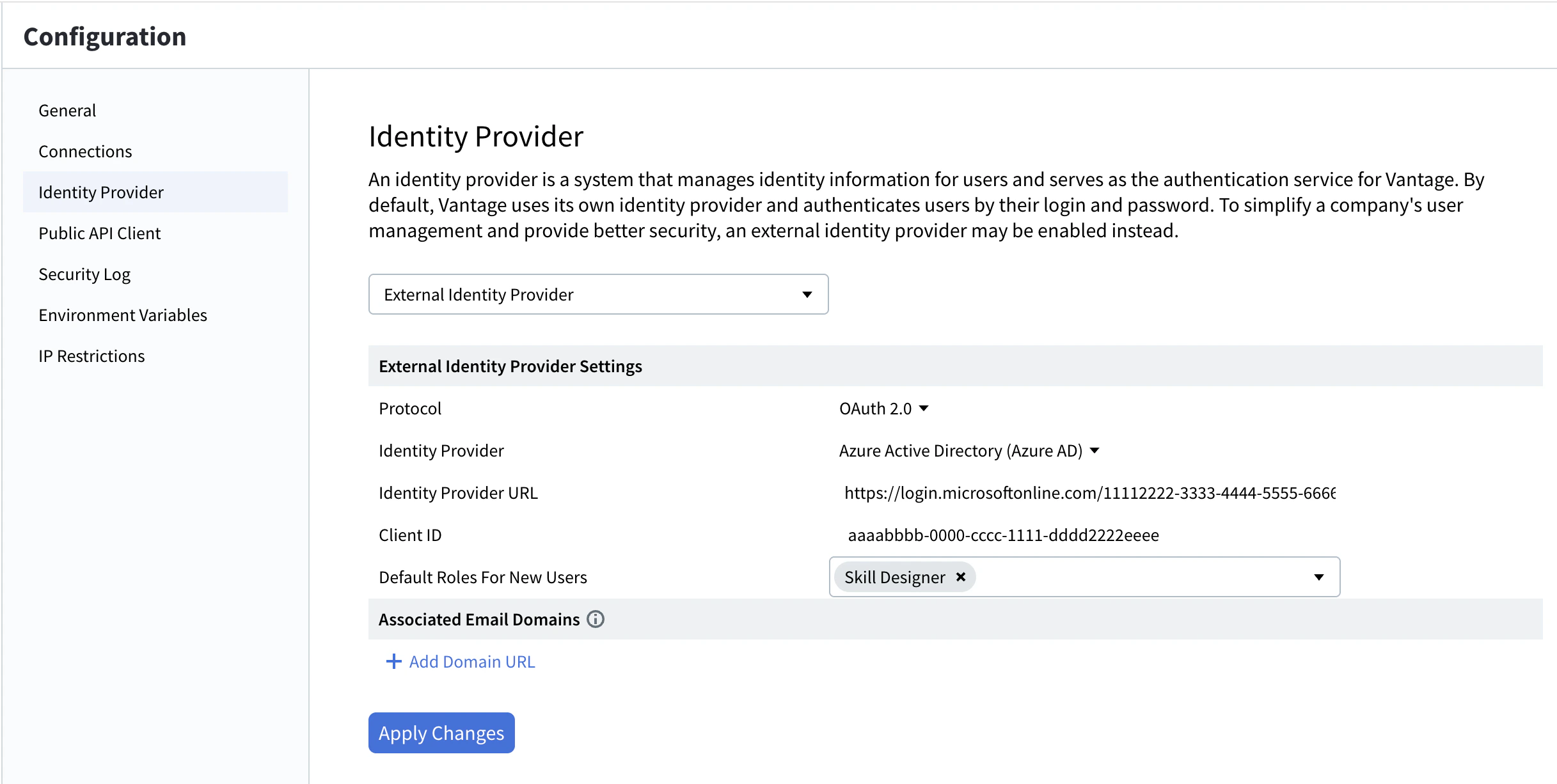

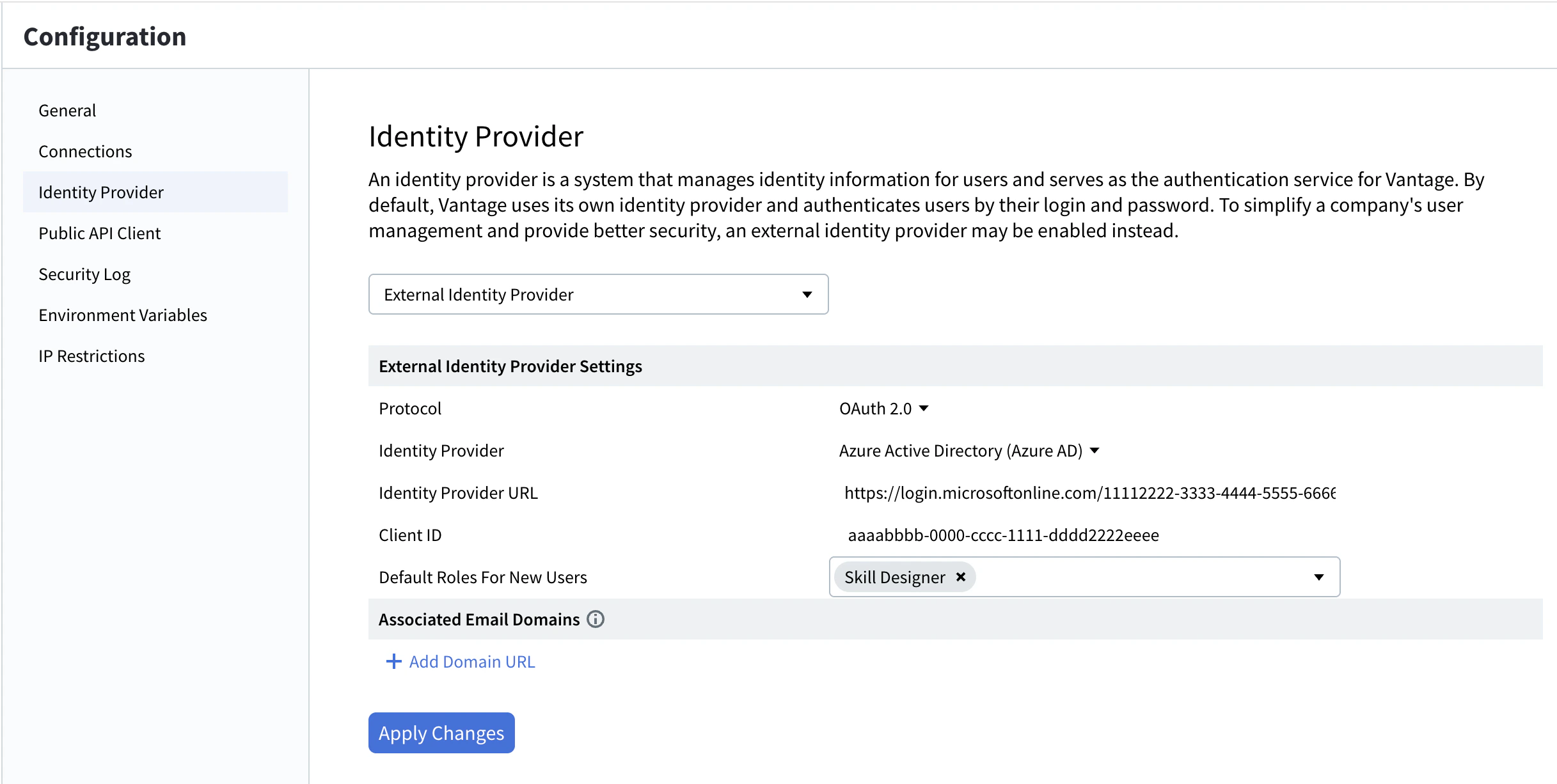

Klicken Sie in Vantage im linken Bereich auf Konfiguration und dann auf Identitätsanbieter.

Zu „Externer Identitätsanbieter“ wechseln

Wählen Sie in der Dropdown-Liste oben Externer Identitätsanbieter aus.

Ihr Protokoll auswählen

Wählen Sie im Feld Protokoll OAuth 2.0 oder SAML 2.0 aus. Der Einstellungsbereich wird mit protokollspezifischen Feldern aktualisiert. Ausführliche Informationen zu den einzelnen Feldern finden Sie unter OAuth 2.0-Felder oder SAML 2.0-Felder.

Die protokollspezifischen Felder ausfüllen

Geben Sie die Werte des Providers ein, den Sie zuvor vorbereitet haben.

(Optional) Zugeordnete E-Mail-Domänen hinzufügen

Klicken Sie unter Zugeordnete E-Mail-Domänen auf + Add Domain URL, geben Sie die Domäne (zum Beispiel

example.com) in das Feld Domain URL ein und klicken Sie auf Apply. Wiederholen Sie den Vorgang, um weitere Domänen hinzuzufügen. Weitere Informationen finden Sie unter Associated email domains.Zum Vantage-Identitätsanbieter zurückkehren. Um dies rückgängig zu machen, wählen Sie in der Dropdown-Liste oben Vantage aus und klicken Sie auf Änderungen übernehmen. Das ist möglich, solange Ihre aktuelle Sitzung (Access Token) noch nicht abgelaufen ist. Wenn sie abgelaufen ist, müssen Sie sich über den konfigurierten externen Identitätsanbieter anmelden, um wieder Zugriff zu erhalten — wenden Sie sich an Ihren Systemadministrator, wenn Sie ausgesperrt sind.

OAuth 2.0-Felder

| Feld | Beschreibung |

|---|---|

| Identitätsanbieter | Der Typ des Providers. Wählen Sie Active Directory Federation Services (AD FS), Azure Active Directory (Azure AD) oder Other für jeden anderen mit OAuth 2.0 kompatiblen Provider. |

| Identity Provider URL | URL des Identitätsanbieters. In Azure finden Sie sie im Abschnitt Endpoints Ihrer registrierten Anwendung. |

| Client ID | Client-ID der im Identitätsanbieter registrierten Anwendung. |

| Client Secret | (Nur sichtbar, wenn Identitätsanbieter auf Other gesetzt ist.) Das Client Secret der registrierten Anwendung. |

| Zugeordnete E-Mail-Domänen | E-Mail-Domänen, deren Benutzer sich bei diesem Mandanten anmelden können, auch wenn sie noch kein Vantage-Konto haben. Siehe Zugeordnete E-Mail-Domänen. |

SAML 2.0-Felder

| Feld | Beschreibung |

|---|---|

| Federation Metadata Document URL | URL des SAML 2.0-Federation metadata document Ihres Identitätsanbieters. |

| Application ID URI | (Optional.) Eine benutzerdefinierte URI, die Ihre Vantage-Anwendung gegenüber dem Identitätsanbieter identifiziert (zum Beispiel api://<appId>). Wenn dieses Feld leer bleibt, wird die veraltete Standard-URI api://platform.abbyy.cloud/{tenantId} verwendet, wobei tenantId die Vantage-Mandantenkennung im GUID-Format ohne Bindestriche ist (zum Beispiel 117489fc1aea41658369d4d18d6557ga). |

| Associated Email Domains | E-Mail-Domänen, deren Benutzer sich bei diesem Mandanten anmelden können, auch wenn sie noch kein Vantage-Konto haben. Siehe Zugeordnete E-Mail-Domänen. |

Standardrollen für neue Benutzer einrichten

Einstellungen für den Identitätsanbieter öffnen

Klicken Sie in Vantage im linken Bereich auf Konfiguration, dann auf Identitätsanbieter und wählen Sie im oberen Dropdown-Menü externer Identitätsanbieter aus.

Standardrollen auswählen

Wählen Sie im Feld Default Roles For New Users eine oder mehrere Rollen aus, die neuen Benutzern automatisch zugewiesen werden sollen.

Für jede ausgewählte Rolle ist der Schalter Allow all current and further skills standardmäßig aktiviert, sodass neue Benutzer Zugriff auf alle Skills im Mandanten erhalten. Sie können dies später für einzelne Benutzer auf der Seite Users anpassen. Weitere Informationen zu den einzelnen Rollen finden Sie unter Rollenbasierte Zugriffssteuerung.

Konfigurieren eines externen SAML-2.0-Identitätsanbieters ohne URL zur XML-Datei

- Authentifizieren Sie sich bei der Vantage-API (Details finden Sie in der Dokumentation zur Authentifizierung).

- Senden Sie eine PUT-Anfrage mit dem Header

Authorization: Bearer <access token>anhttps://<your-vantage-url>/api/adminapi2/v1/tenants/<tenantId>/external-providers/mit den folgenden Parametern im Anfragetext:

| Parameter | Beschreibung |

|---|---|

| kind | Das verwendete Protokoll. Der Wert des Parameters ist Saml2. |

| settings.Metadata | Der Inhalt Ihrer XML-Metadatendatei. |

Für Windows

Für Windows

Für Linux

Für Linux

Einrichten eines externen Identitätsanbieters

Überblick über die Einrichtung von Providern für OAuth 2.0 und SAML 2.0

Konfigurieren eines externen Identitätsanbieters mit OAuth 2.0

AD FS oder Azure AD mit OAuth 2.0

Konfigurieren eines externen Identitätsanbieters mit SAML 2.0

AD FS oder Azure AD mit SAML 2.0

Externe Authentifizierung testen

Prüfen Sie den externen Identitätsanbieter, bevor sich Benutzer anmelden

Zugeordnete E-Mail-Domänen

Benutzern aus bestimmten E-Mail-Domänen die Anmeldung erlauben